في عالم الاتصالات السلكية واللاسلكية، يُعدّ سد الفجوة بين الشبكات المحمولة التقليدية وأنظمة الصوت الحديثة القائمة على الإنترنت أمرًا حيويًا لتحقيق الكفاءة وتخفيض التكاليف. تظهر بوابة GOIP (GSM over IP) كمكون أجهزة محوري في هذا المجال. إنها أداة قوية للشركات، لكنها اكتسبت سمعة سيئة بسبب دورها في الأنشطة غير القانونية. يقدم هذا المقال شرحًا شاملاً لما هي بوابة GOIP، وميزاتها، وتطبيقاتها المشروعة، والمخاطر المرتبطة بإساءة استخدامها.

١. ما هي بوابة GOIP؟

بوابة GOIP هي جهاز أجهزة يربط شبكة النظام العالمي للاتصالات المتنقلة (GSM) بشبكات الصوت عبر بروتوكول الإنترنت (VoIP). في الأساس، تعمل كجسر، مما يسمح بتوجيه المكالمات الصوتية ورسائل SMS بسلاسة بين العالم الخلوي والإنترنت.

١.١. المفهوم الأساسي: ربط VoIP و GSM

على عكس نظام VoIP القياسي الذي يعتمد حصريًا على اتصال بالإنترنت، تتميز بوابة GOIP بأنها تستخدم بطاقة SIM واحدة أو أكثر للاتصال مباشرة بشبكة مشغل محمول. وهذا يميزها عن أنظمة الهاتف التقليدية التي تستخدم الخطوط الأرضية الثابتة (PSTN). كما هو محدد من قبل مصنعين مثل DBL Technology و Hybertone، تتمثل الوظيفة الأساسية للجهاز في تحويل الإشارات بين نوعي الشبكتين المتميزتين.

VoIP هي تقنية تسمح بانتقال الصوت عبر شبكات IP، بينما GOIP هي بوابة أجهزة محددة تمكّن هذه التقنية من التواصل مع الشبكات المحمولة GSM.

١.٢. كيف تعمل: تحليل تقني

سير تشغيل بوابة GOIP بسيط ويمكن تقسيمه إلى سيناريوهين رئيسيين: المكالمات الصادرة والمكالمات الواردة.

- المكالمات الصادرة (من VoIP إلى GSM): عندما يقوم مستخدم على نظام VoIP (مثل هاتف IP أو برنامج هاتف ناعم على جهاز كمبيوتر) بإجراء مكالمة، تنتقل بيانات الصوت عبر الإنترنت إلى بوابة GOIP. تستقبل البوابة هذه البيانات، وتختار بطاقة SIM المتاحة، وتحول إشارة VoIP إلى إشارة GSM قياسية، وتتصل بالرقم المستهدف عبر الشبكة المحمولة. بالنسبة للمتلقي، تبدو المكالمة وكأنها تنشأ من الرقم المحلي لبطاقة SIM.

- المكالمات الواردة (من GSM إلى VoIP): عندما يتصل شخص برقم بطاقة SIM المُدخلة في بوابة GOIP، يستقبل الجهاز المكالمة GSM الواردة. ثم يحول إشارة الصوت إلى حزم بيانات VoIP ويوجهها عبر الإنترنت إلى وجهة مُعدة مسبقًا، مثل نظام IP-PBX، أو هاتف IP معين، أو تطبيق هاتف ناعم.

هذه القدرة على التحويل المزدوج تسمح للشركات بدمج خطوط الاتصالات المحمولة مباشرة في أنظمة الهاتف الخاصة بها، مما يخلق بنية اتصالات هجينة ومرنة للغاية.

٢. الميزات الرئيسية والمواصفات الفنية

تتم تجهيز بوابات GOIP الحديثة بمجموعة من الميزات التي تعزز وظائفها وقابليتها للتوسع وإدارتها. هذه المواصفات ضرورية للشركات عند التقييم قبل النشر.

٢.١. الأجهزة والاتصالية

تم تصميم بوابات GOIP بأجهزة متخصصة للتعامل مع معالجة المكالمات والواجهة الشبكية. يتضمن الجهاز النموذجي:

- المعالج و DSP: معالج ARM ومعالج إشارات رقمية (DSP) مخصص لترميز وفك ترميز الصوت.

- فتحات بطاقات SIM: متوفرة بتكوينات مختلفة، عادةً مع 4، 8، 16، أو حتى 32 منفذًا، مما يسمح بإجراء عدة مكالمات متزامنة.

- منافذ الشبكة: منفذ LAN واحد على الأقل للاتصال بالإنترنت، وغالبًا ما يكون منفذ PC لمشاركة الشبكة.

- دعم الشبكة: التوافق مع عدة نطاقات تردد GSM (مثل 850/900/1800/1900 ميجاهرتز) هو معيار. تدعم الموديلات الأحدث بشكل متزايد شبكات 3G و 4G/LTE لضمان اتصال أفضل وجودة صوت مع إيقاف تشغيل شبكات 2G/3G تدريجيًا .

٢.٢. دعم البروتوكولات والكوادكات

لضمان التكامل السلس مع بنية VoIP الحالية، تدعم بوابات GOIP مجموعة واسعة من البروتوكولات والكوادكات القياسية في الصناعة:

- بروتوكولات VoIP: التوافق الكامل مع بروتوكول بدء الجلسة (SIP) و H.323 أمر ضروري للاتصال بأنظمة IP-PBX (مثل Asterisk، 3CX)، والمفاتيح البرمجية، ومنصات VoIP الأخرى.

- كوادكات الصوت: دعم كوادكات مختلفة مثل G.711 (A-law/μ-law)، G.729A/B، و G.723.1 يسمح بالتوازن بين جودة الصوت واستهلاك عرض النطاق الترددي.

- بروتوكولات البيانات والتحكم: تعمل على نظام تشغيل قائم على Linux وتدعم مجموعة من بروتوكولات الشبكة بما في ذلك TCP/IP، HTTP (للإدارة عبر الويب)، DHCP، DNS، و STUN لعبور NAT .

٢.٣. قدرات الإدارة المتقدمة

إلى جانب توجيه المكالمات الأساسي، تقدم بوابات GOIP المتقدمة ميزات متطورة للتحسين والإدارة على نطاق واسع:

- توجيه المكالمات الذكي: يُعرف أيضًا باسم توجيه الأقل تكلفة (LCR)، هذه الميزة تختار تلقائيًا بطاقة SIM الأكثر فعالية من حيث التكلفة للمكالمة الصادرة بناءً على قواعد محددة مسبقًا مثل رقم الوجهة، أو وقت اليوم، أو تعريفات المشغل.

- وظيفة SMS بالجملة: يمكن لمعظم البوابات إرسال واستلام وإعادة توجيه رسائل SMS بالجملة عبر واجهة برمجة التطبيقات API أو واجهة الويب، مما يجعلها مفيدة لحملات التسويق، أو تذكيرات المواعيد، أو المصادقة الثنائية.

- إدارة بطاقات SIM عن بعد (بنك SIM): للنشرات الكبيرة أو الموزعة جغرافيًا، يمكن إقران بوابات GOIP بـ «بنك SIM». وهو جهاز منفذ يمركز مئات بطاقات SIM، والتي يمكن بعد ذلك تخصيصها عن بعد لأي بوابة GOIP عبر الشبكة. وهذا يبسط بشكل كبير الصيانة وتدوير بطاقات SIM .

- تعديل IMEI: ميزة مثيرة للجدل تسمح للمسؤولين بتغيير رقم الهوية الدولية للمعدات المتنقلة (IMEI) لكل قناة. على الرغم من أنها يمكن استخدامها لمنع المشغلين من حظر بطاقات SIM بسبب الاستخدام المكثف، إلا أن هذه الميزة هي عامل تمكين رئيسي للأنشطة غير القانونية.

٣. القيمة التجارية: حالات الاستخدام المشروعة والمزايا

عند استخدامها بشكل قانوني، تقدم بوابات GOIP مزايا استراتيجية كبيرة للشركات في مختلف القطاعات من خلال تحسين سير عمل الاتصالات وتخفيض التكاليف التشغيلية.

٣.١. تخفيض كبير في التكاليف

الميزة الأكثر إقناعًا لبوابة GOIP هي قدرتها على خفض نفقات الاتصالات السلكية واللاسلكية. من خلال توجيه المكالمات الدولية أو المسافات البعيدة عبر بوابة مزودة ببطاقة SIM محلية في بلد الوجهة، يمكن للشركات تحويل المكالمات الدولية المكلفة إلى مكالمات محلية رخيصة. هذا قيم بشكل خاص لـ:

- مراكز الاتصال: يمكن لمراكز دعم العملاء والمبيعات التي تقوم بكمية كبيرة من المكالمات الصادرة تحقيق وفورات هائلة.

- الشركات متعددة الجنسيات: يمكن للشركات التي لديها مكاتب في عدة بلدان تبسيط الاتصالات بين المكاتب دون تكبد رسوم المكالمات الدولية.

٣.٢. تعزيز استمرارية الأعمال والموثوقية

في المناطق التي يكون فيها الإنترنت عالي السرعة غير مستقر أو غير متاح، تعمل بوابة GOIP كنسخة احتياطية حاسمة. نظرًا لأنها تعتمد على شبكة GSM الأكثر انتشارًا، يمكنها ضمان بقاء الاتصالات الصوتية الأساسية عاملة حتى أثناء انقطاع الإنترنت. وهذا يجعلها حلًا مثاليًا للشركات التي لديها عمليات ميدانية في مناطق نائية، مثل قطاعات البناء، الزراعة، أو الطاقة، حيث غالبًا ما تكون التغطية الخلوية أكثر موثوقية من الإنترنت السلكي .

٣.٣. الاتصالات الموحدة وتكامل الأنظمة

تدمج بوابات GOIP الخطوط المحمولة بسلاسة في نظام IP-PBX أو منصة الاتصالات الموحدة (UC) الحالي للشركة. يسمح هذا التكامل بمعاملة القنوات المحمولة كجزء من نظام الهاتف الداخلي، مما يتيح ميزات مثل إعادة توجيه المكالمات، والمؤتمرات، ويسمح لجميع الموظفين بإجراء مكالمات صادرة عبر مجموعة مشتركة من بطاقات SIM. وهذا يوحد الاتصالات الثابتة والمحمولة تحت نظام واحد قابل للإدارة.

٣.٤. التطبيقات عبر الصناعات

تجعل تعدد استخدامات بوابات GOIP منها قيمة في العديد من التطبيقات الصناعية:

- اللوجستيات وإدارة الأسطول: تسمح للمرسلين بالحفاظ على اتصال مستمر وفعال من حيث التكلفة مع السائقين، بغض النظر عن موقعهم.

- التصنيع: تدعم التنبيهات الصوتية الآلية من الماكينات (عبر تكامل SCADA) وتضمن خطوط اتصالات زائدة في المنشآت الكبيرة.

- المراقبة عن بعد: تربط أنظمة الأمان مثل الكاميرات والمستشعرات بشبكة GSM، مما يسمح بالتنبيهات في الوقت الفعلي من المواقع غير المأهولة دون الاعتماد على الاتصال بالإنترنت.

- النفط والغاز: توفر رابطًا حيويًا للطواقم في مواقع الاستكشاف النائية، مما يسهل الاستجابة للطوارئ وتحديثات العمليات حيث لا توجد بنية اتصالات أخرى.

٤. الجانب المظلم: إساءة الاستخدام في الاحتيال الاتصالي

على الرغم من تطبيقاتها التجارية المشروعة، فإن نفس الميزات التي تجعل بوابات GOIP قوية — مثل إخفاء أصل المكالمة والتشغيل عن بعد — جعلتها أيضًا أداة مفضلة للمجرمين المشاركين في الاحتيال الاتصالي.

٤.١. كيف تمكّن GOIP الاحتيال

تستغل عصابات الاحتيال تقنية GOIP لخداع الضحايا والتهرب من إنفاذ القانون. تتمثل عملية الاحتيال النموذجية على النحو التالي:

- التشغيل عن بعد: يتصل المحتالون، الذين غالبًا ما يكونون في الخارج، ببوابة GOIP عبر الإنترنت.

- النشر المحلي: تقع البوابة نفسها فعليًا داخل البلد المستهدف، ومزودة بعدة بطاقات SIM محلية.

- المكالمات المخفية: يقوم المحتال ببدء مكالمة VoIP يتم توجيهها إلى البوابة. ثم تتصل البوابة برقم الضحية باستخدام بطاقة SIM محلية. نتيجة لذلك، يرى الضحية مكالمة واردة من رقم محلي مألوف، مما يخفض شكوكهم بشكل كبير ويزيد من احتمالية الرد والوقوع في الاحتيال.

التقنيات المتقدمة مثل «فصل البطاقة عن الخط»، حيث يتم تخزين بطاقات SIM في بنك SIM في موقع مختلف عن بوابة الاتصال، تزيد من تعقيد جهود السلطات في تتبع وتفكيك هذه العمليات الاحتيالية .

٤.٢. الحملة التنظيمية والمخاطر القانونية

تحارب الحكومات في جميع أنحاء العالم بنشاط إساءة استخدام أجهزة GOIP. في الصين، على سبيل المثال، يحظر قانون مكافحة الاحتيال الاتصالي والإلكتروني صراحةً تصنيع أو بيع أو استخدام المعدات التي يمكنها تغيير هواتف المتصلين أو الوصول بشكل غير قانوني إلى شبكات الاتصالات العامة. هذا التشريع يستهدف مباشرة أجهزة GOIP والأجهزة «متعددة البطاقات» المماثلة. وبالتالي، فإن المشاركة في مثل هذه الأنشطة أو تسهيلها تنطوي على عقوبات قانونية شديدة.

بالنسبة للشركات، هذا يعني أنه من الضروري ضمان أن أي استخدام لتقنية GOIP يتوافق تمامًا مع القوانين واللوائح المحلية لتجنب المساعدة غير المقصودة في الأنشطة الإجرامية وتعرضها للعواقب القانونية.

٥. سوق بوابات IP والاتجاهات المستقبلية

سوق بوابات IP، بما في ذلك الأجهزة المتخصصة مثل GOIP، مدفوع بالدفعة العالمية نحو التحول الرقمي وشبكات اتصالات أكثر كفاءة. مع تطور التكنولوجيا، ستتطور أيضًا قدرات ودور بوابات GOIP.

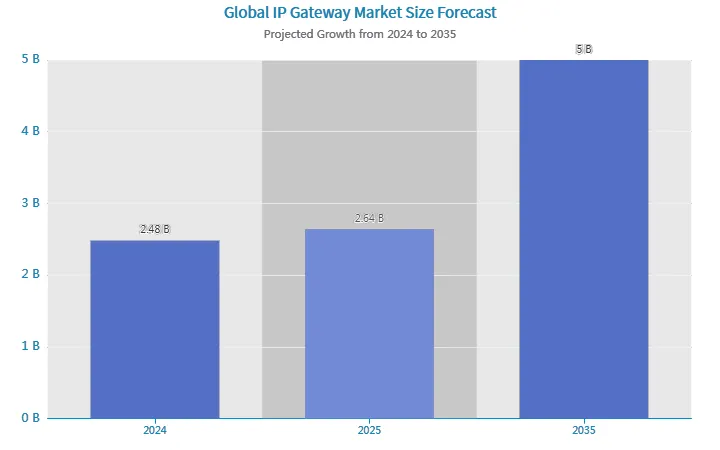

٥.١. حجم السوق والنمو

سوق بوابات IP الأوسع في مسار نمو كبير. وفقًا لتقرير صادر عن Wise Guy Reports، بلغ حجم السوق 2.48 مليار دولار في عام 2024 ومن المتوقع أن ينمو إلى 5 مليارات دولار بحلول عام 2035، بمعدل نمو سنوي مركب (CAGR) يبلغ 6.6% بين عامي 2025 و 2035. هذا النمو مدفوع بزيادة استخدام الإنترنت، وتوسع إنترنت الأشياء (IoT)، والطلب على إدارة حركة المرور الشبكية الآمنة والموثوقة.

٥.٢. المحركات التكنولوجية الرئيسية

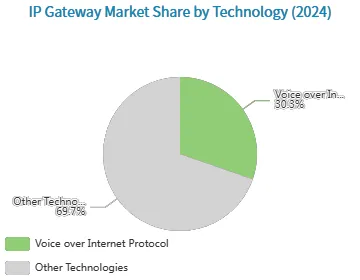

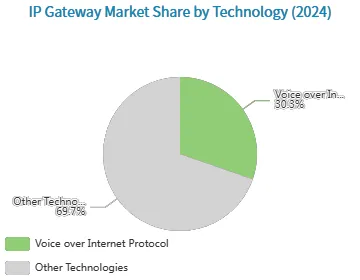

داخل سوق بوابات IP، هناك تقنيات محورية. يسلط تحليل حصة السوق لعام 2024 الضوء على هيمنة البروتوكولات الراسخة. يظل الصوت عبر بروتوكول الإنترنت (VoIP) مكونًا رئيسيًا، مما يؤكد الدور الأساسي للتقنيات التي تحول وتنقل الصوت عبر شبكات IP. إن الأهمية المستمرة لهذه البروتوكولات تضمن طلبًا مستقرًا على أجهزة البوابات القادرة على التواصل معها.

يتم دفع السوق بالحاجة إلى دمج معايير الاتصالات المختلفة. يعد بروتوكول بدء الجلسة (SIP) حجر الزاوية لبدء الجلسات في الوقت الفعلي، بينما تقنيات مثل افتراضization الوظائف الشبكية (NFV) تمكّن بنيات شبكية أكثر مرونة وقابلية للتوسع. هذا المشهد التكنولوجي يخلق أرضًا خصبة للبوابات المتقدمة القادرة على إدارة حركة المرور المتنوعة والمعقدة.

٥.٣. التوقعات المستقبلية: 5G، الذكاء الاصطناعي، والأمان المعزز

من المتوقع أن يتسارع تطور تقنية GOIP، متأثرًا بعدة اتجاهات رئيسية:

- تكامل 5G: ستدمج بوابات GOIP المستقبلية اتصال 5G، مما يوفر زمن انتقال أقل بشكل كبير، وعرض نطاق ترددي أعلى، واتصالات أكثر موثوقية. هذا سيعزز جودة مكالمات VoIP ويدعم تطبيقات أكثر كثافة في البيانات .

- التحسينات المدعومة بالذكاء الاصطناعي: سيتم الاستفادة من الذكاء الاصطناعي لتحسين توجيه المكالمات، وإجراء تحليل في الوقت الفعلي لبيانات المكالمات، واكتشاف أنماط الاحتيال بشكل استباقي. يشير تقرير GSMA إلى أن مشغلين مثل China Unicom يستخدمون بالفعل أنظمة مدعومة بالذكاء الاصطناعي لأغراض مكافحة الاحتيال .

- الأمان المعزز: استجابةً للإساءة الاستخدام الواسع النطاق، سيواجه المصنعين ضغطًا متزايدًا لدمج ميزات أمان أكثر قوة، بما في ذلك التشفير الأقوى، والمصادقة متعددة العوامل، وخوارزميات اكتشاف الاحتيال المتقدمة.

- تكامل أعمق مع السحابة: ستصبح بوابات GOIP متكاملة بشكل أوثق مع منصات الاتصالات الموحدة كخدمة (UCaaS) القائمة على السحابة، مما يوفر للشركات نماذج نشر أكثر مرونة وقابلية للتوسع.

٦. اختيار وتأمين بوابة GOIP: أفضل الممارسات

بالنسبة للشركات التي تفكر في بوابة GOIP، فإن اتخاذ الاختيار الصحيح وتطبيق تدابير أمان قوية أمران حيويان لتحقيق أقصى قدر من الفوائد مع تقليل المخاطر.

٦.١. اختيار البوابة المناسبة لاحتياجاتك

التقييم الشامل لاحتياجات الاتصالات الخاصة بمؤسستك هو الخطوة الأولى. العوامل الرئيسية التي يجب أخذها في الاعتبار تشمل:

- سعة القنوات: اختر موديلًا (4، 8، 16، أو 32 منفذًا) بناءً على حجم المكالمات المتزامنة الذروة. يمكن أن يؤدي النقص في التجهيز إلى انقطاع المكالمات وضعف الجودة.

- التوافق الشبكي: تأكد من أن الجهاز يدعم معايير الشبكة الخلوية (3G، 4G/LTE) ونطاقات التردد المستخدمة في مناطق عملياتك.

- تكامل PBX: تحقق من التوافق مع نظام IP-PBX الحالي الخاص بك، بما في ذلك دعم trunk SIP والكوادكات اللازمة.

- قابلية التوسع: اختر موديلًا يسمح بالتوسع المستقبلي، إما من خلال الربط المتسلسل أو أنظمة الإدارة المركزية مثل بنوك SIM.

- واجهة الإدارة: واجهة ويب رسومية سهلة الاستخدام ضرورية للسهولة في التكوين والمراقبة واستكشاف الأخطاء.

٦.٢. تدابير الأمان الأساسية

تأمين بوابة GOIP الخاصة بك ليس اختياريًا — إنه مسؤولية حاسمة. تم العثور على العديد من الأجهزة بها ثغرات أمان كبيرة، مثل بيانات اعتماد افتراضية ضعيفة، وصول غير مصادق إلى معلومات حساسة، وثغرات برمجة النص عبر المواقع (XSS) . لحماية جهازك من الوصول غير المصرح به، اتبع أفضل الممارسات التالية:

- تغيير بيانات الاعتماد الافتراضية: قم بتغيير جميع كلمات مرور المسؤول الافتراضية فورًا عند التثبيت.

- تطبيق التحكم في الوصول: استخدم كلمات مرور قوية وفريدة وقم بتكوين قوائم الثقة لتقييد الوصول إلى عناوين IP المصرح بها فقط.

- استخدام الجدران النارية وشبكات VLAN: اعزل البوابة على شبكتك باستخدام جدار ناري وشبكات محلية افتراضية (VLAN) لحمايتها من التهديدات الخارجية والداخلية.

- الحفاظ على البرامج الثابتة محدثة: تحقق بانتظام من موقع الويب الخاص بالشركة المصنعة للحصول على تحديثات البرامج الثابتة، والتي غالبًا ما تحتوي على تصليحات أمان حرجة.

- تعطيل الخدمات غير الضرورية: أوقف أي ميزات أو منافذ غير مستخدمة لتقليل سطح الهجوم.

- مراقبة ومراجعة السجلات: راجع بانتظام سجلات الوصول والنشاط لاكتشاف أي سلوك مريب.

٧. الخلاصة: سيف ذو حدين

بوابة GOIP هي مثال نموذجي لتكنولوجيا سيف ذو حدين. من ناحية، تقدم للشركات المشروعة أداة قوية لتخفيض تكاليف الاتصالات، وتعزيز الموثوقية، وإنشاء نظام هاتفي موحد ومرن. قيمتها في صناعات من اللوجستيات إلى التصنيع لا يمكن إنكارها.

من ناحية أخرى، جعلتها قدرتها على الإخفاء والتشغيل عن بعد أصلًا لا غنى عنه للمجرمين، مما يسهل الاحتيال الاتصالي الواسع النطاق الذي يسبب أضرارًا مالية وعاطفية كبيرة. وقد لاقى هذا اهتمام المنظمين ووكالات إنفاذ القانون في جميع أنحاء العالم بشكل صحيح.

بالنسبة لأي منظمة، فإن الطريق إلى الأمام يتطلب نهجًا حذرًا ومسؤولًا. إن الاستفادة من بوابة GOIP لفوائدها التجارية ممكن فقط عند القيام بذلك ضمن القيود الصارمة للقانون وبوجود تدابير أمان قوية. مع استمرار تطور التكنولوجيا مع تكامل 5G والذكاء الاصطناعي، سيكون التحدي هو تسخير قوتها للخير مع بناء دفاعات أقوى بشكل جماعي ضد إساءة استخدامها.

English

English Deutsch

Deutsch 한국어

한국어 Русский

Русский Français

Français 日本語

日本語 لالعربية

لالعربية हिन्दी

हिन्दी Español

Español Português

Português 繁体中文

繁体中文 简体中文

简体中文