أطلقت السلطات الهندية مؤخرًا، بما في ذلك المكتب المركزي للتحقيقات (CBI)، تحقيقًا كبيرًا في مقسم صوت عبر بروتوكول الإنترنت (VoIP) غير قانوني تم اكتشافه في بيهار. وهذا ليس مجرد انتهاك روتيني لقواعد الاتصالات — بل يُزعم أن نظام VoIP هذا مرتبط بأنشطة جرائم إلكترونية واسعة النطاق، بما في ذلك عمليات احتيال تستغل ضعف أنظمة الاتصالات وتخدع الجمهور.

ببساطة، تدور هذه القضية حول عملية اتصالات غير مصرح بها استخدمت بشكل غير قانوني تقنية VoIP وجهاز يُسمى صندوق بطاقات SIM لإعادة توجيه المكالمات الدولية إلى الهند عبر شبكات الهاتف المحلية. وقد أتاح ذلك للمحتالين إخفاء مصدر مكالماتهم واستخدامها لأغراض إجرامية محتملة، مما تسبب في خسائر مالية لشركات الاتصالات، وفقدان إيرادات حكومية، ومخاطر على سلامة الجمهور.

لفهم سبب خطورة هذا الأمر، نحتاج إلى استكشاف عدة أمور:

- ما هو مقسم VoIP وكيف يعمل

- لماذا يعتبر مقسم VoIP غير قانوني ضارًا

- كيف يستخدم المحتالون هذه التقنية في الاحتيال

- لماذا يقوم المكتب المركزي للتحقيقات بالتحقيق في هذه القضية وما الذي اكتشفه المحققون حتى الآن

- كيف يندرج هذا في السياق الأوسع للاحتيال على الاتصالات المدعوم إلكترونيًا في الهند

1. ما هو VoIP ومقسم VoIP؟

الصوت عبر بروتوكول الإنترنت (VoIP) هو تقنية تتيح للأشخاص إجراء مكالمات صوتية باستخدام الإنترنت بدلاً من شبكات الهاتف التقليدية. تستخدم خدمات مثل سكايب، مكالمات الواتساب، زووم، مكالمات التليجرام والعديد من خدمات المكالمات الدولية تقنية VoIP لأنها أرخص وأكثر مرونة، ويمكن أن تعمل على أي اتصال إنترنت.

مقسم VoIP هو نظام يوجه المكالمات الهاتفية باستخدام بروتوكولات الإنترنت. في أنظمة الاتصالات الشرعية، تستخدم شركات الاتصالات أو مقدمي الخدمات مقسمات VoIP لربط المكالمات عبر مسافات طويلة مع تقليل التكلفة. وعند تنفيذه بشكل قانوني ومنظم بشكل سليم، يساعد ذلك في خفض رسوم المكالمات وجعل الاتصال أكثر كفاءة.

ومع ذلك، عندما تُساء استخدام تقنية VoIP، يمكن للمرتكين استغلالها لتجاوز ضوابط الشبكات الشرعية، وإخفاء مصادر المكالمات، والتهرب من رسوم المكالمات الدولية. وهذا هو ما يُزعم حدوثه في القضية قيد التحقيق حالياً: مقسم VoIP غير قانوني غير مصرح به من قبل منظمي الاتصالات.

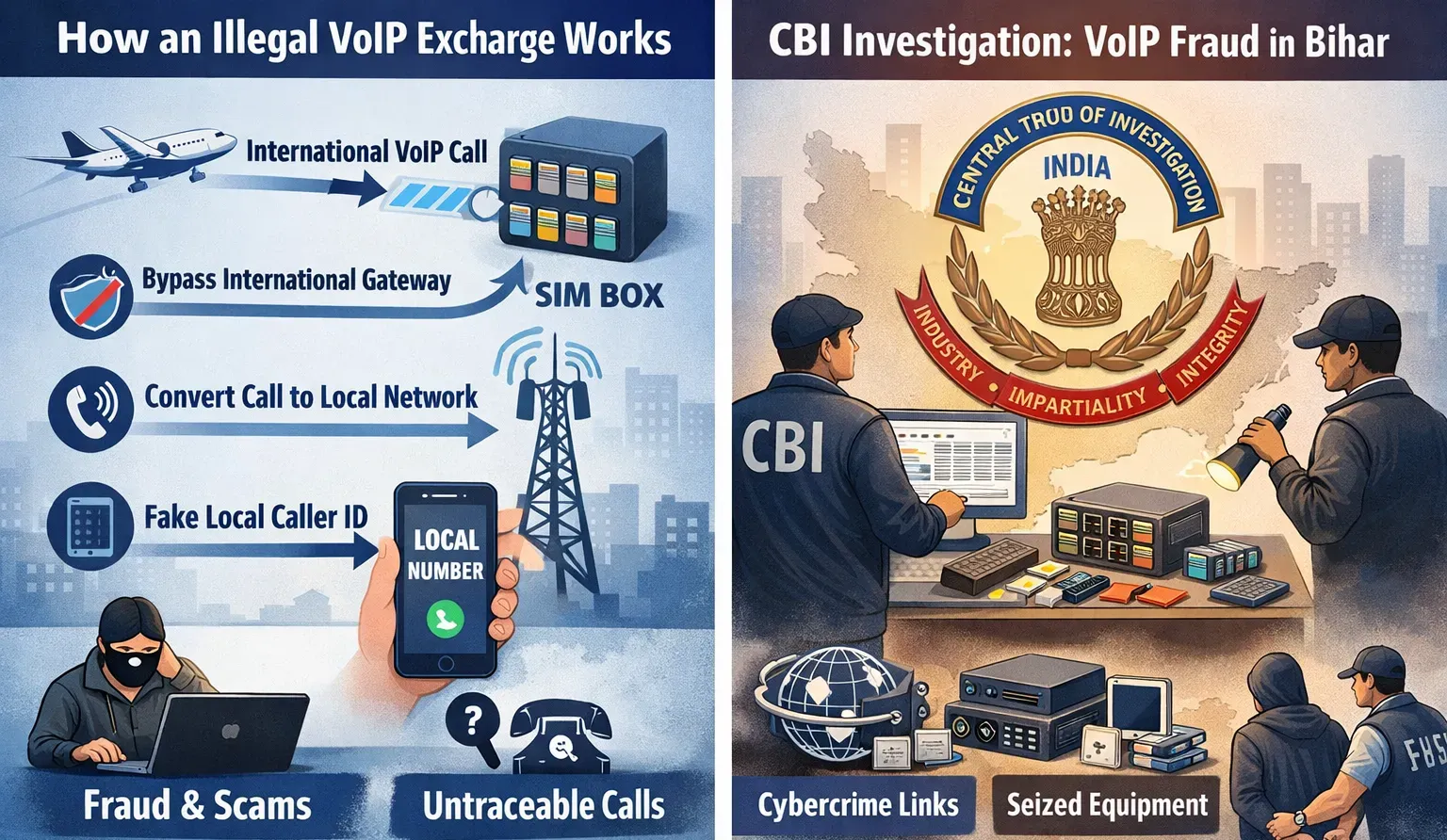

2. كيف يعمل مقسم VoIP غير قانوني

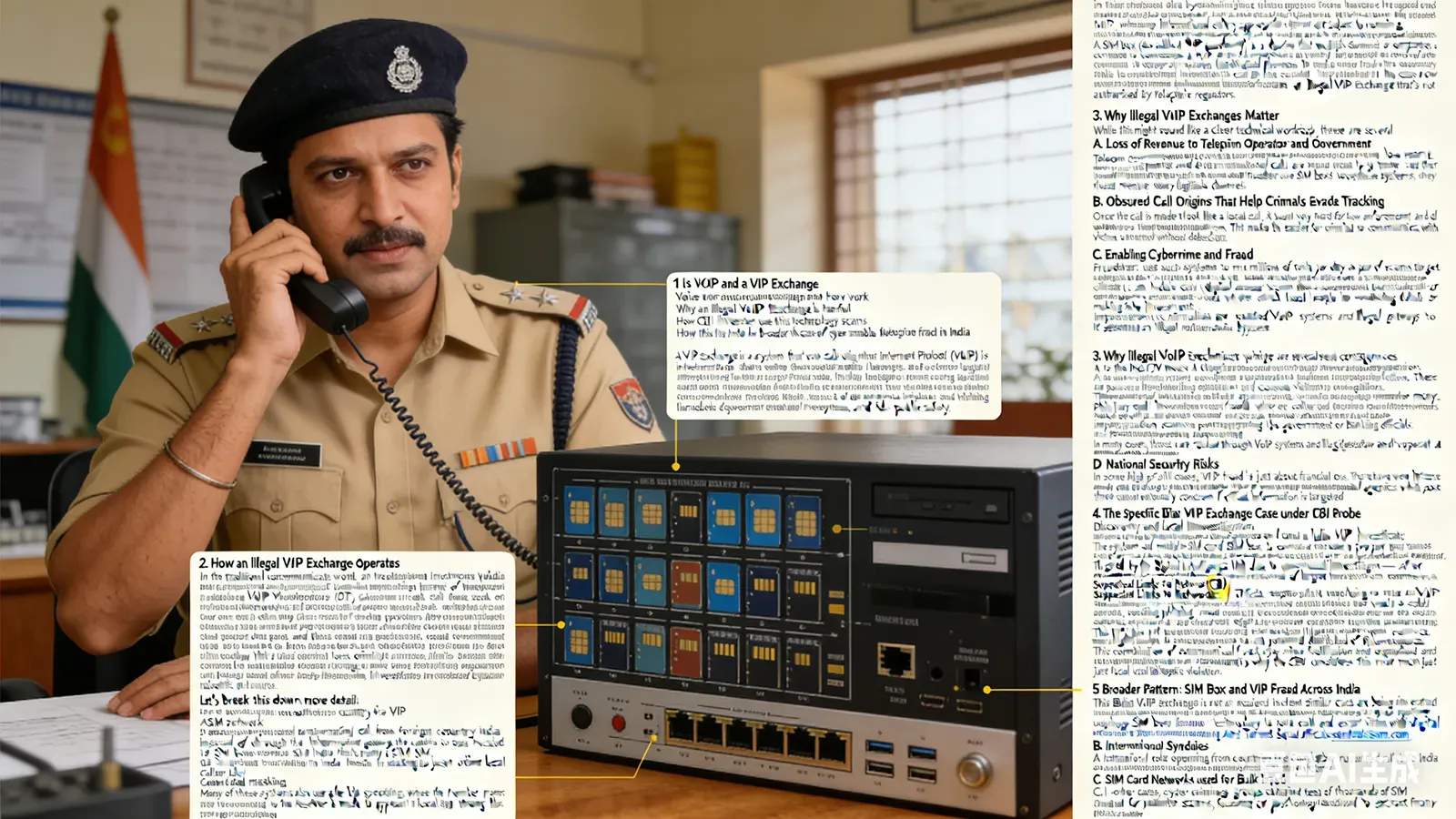

في عالم الاتصالات التقليدي، يجب أن تمر المكالمة الدولية من بلد أجنبي إلى الهند عبر بوابات دولية مرخصة. وتُنظم هذه البوابات من قبل سلطات مثل وزارة الاتصالات (DoT)، التي تضمن دفع المكالمات الدولية للرسوم المناسبة وخضوعها للمراقبة.

صندوق بطاقات SIM (يُسمى أيضًا بوابة VoIP) هو جهاز يحتوي على بطاقات SIM متعددة من مشغل محمول. وهو يربط مكالمة VoIP (قائمة على الإنترنت) بشبكة محمول تقليدية عن طريق التظاهر بأنه هواتف محمولة فردية عديدة. ويسمح هذا الإعداد بإعادة توجيه حركة الصوت من خارج البلد إلى الشبكات المحلية كما لو كانت مكالمات داخلية، وإخفاء المصدر الأصلي وتجنب مسارات المكالمات الدولية المنظمة.

دعونا نفصل هذا بالتفصيل:

- وصول مكالمة VoIP دولية: تنشأ مكالمة من بلد آخر عبر شبكة VoIP.

- اعتراض الصندوق للمكالمة: بدلاً من المرور عبر البوابة الدولية المناسبة، يتم توجيه المكالمة إلى صندوق SIM موجود محليًا في الهند ويحتوي على العديد من بطاقات SIM النشطة.

- تظهر المكالمة كمكالمة محلية: يقوم صندوق SIM بإعادة توجيه المكالمة إلى الشبكة المحمولة الداخلية باستخدام إحدى بطاقات SIM الخاصة به، مما يجعلها تبدو كمكالمة محلية عادية.

- إخفاء هوية المتصل: تستخدم العديد من هذه الأنظمة أيضًا تزوير هوية المتصل، حيث يُجعل الرقم المعروض للمستلم يبدو محليًا على الرغم من أن المكالمة جاءت بالفعل من الخارج.

تسمح هذه العملية بأكملها للمرتكين تجاوز أنظمة مراقبة الاتصالات، والتهرب من الرسوم الدولية، وإخفاء المصدر الحقيقي للمكالمة. وهو في الأساس تجاوز غير قانوني لاتصالات.

3. لماذا تعتبر مقسمات VoIP غير القانونية مهمة

على الرغم من أن هذا قد يبدو كحل تقني ذكي، إلا أن هناك عدة عواقب خطيرة:

أ. فقدان الإيرادات لشركات الاتصالات والحكومة

تفقد شركات الاتصالات والحكومات أموالًا لأن المكالمات الدولية يجب أن تدفع رسومًا وضرائبًا تمول بنية تحتية الشبكات والتنظيم. وعندما يستخدم المحتالون صناديق SIM لتجاوز هذه الأنظمة، فإنهم يحولون الإيرادات بعيدًا عن القنوات الشرعية.

ب. إخفاء مصادر المكالمات مما يساعد المجرمين على التهرب من التتبع

بمجرد جعل المكالمة تبدو كمكالمة محلية، يصبح من الصعب جدًا على جهات إنفاذ القانون ومنظمي الاتصالات تتبع مصدرها الأصلي. وهذا يسهل على المجرمين التواصل مع الضحايا دون اكتشاف.

ج. تمكين الجرائم الإلكترونية والاحتيال

يستخدم المحتالون مثل هذه الأنظمة لإجراء ملايين المكالمات يوميًا كجزء من عمليات احتيال تستهدف المواطنين غير المُشتبهين. ويمكن أن تشمل هذه العمليات:

- عمليات احتيال بالاعتقال الرقمي حيث يتظاهر المحتالون بأنهم ضباط إنفاذ قانون ويجبرون الضحايا على تحويل الأموال.

- الاحتيال بالتصيد الإلكتروني والاستثمار حيث يخدع المتصلون الأشخاص للكشف عن تفاصيلهم المصرفية أو إجراء استثمارات وهمية.

- عمليات احتيال بانتحال الهوية بالتظاهر بأنهم موظفون حكوميون أو مصرفيون.

في كثير من الحالات، يتم توجيه هذه المكالمات عبر أنظمة VoIP وبوابات غير قانونية لتجنب الاكتشاف والعمليات على نطاق واسع.

د. مخاطر على الأمن القومي

في بعض الحالات البارزة، لا يقتصر الاحتيال عبر VoIP على الخسائر المالية. وقد كانت هناك حالات قام فيها المحتالون بإجراء مكالمات متظاهرين بأنهم من وكالات دفاع أو وطنية، مما يشكل قلقًا أمنيًا قوميًا إذا تم استهداف معلومات هامة.

4. قضية مقسم VoIP بيهار المحددة قيد تحقيق المكتب المركزي للتحقيقات

وفقًا لمقال IndiaTV News والتقارير الداعمة:

الاكتشاف والتحقيق المحلي

- في منطقة بهوجبور، بيهار، اكتشفت الشرطة المحلية مقسم VoIP غير قانوني.

- استخدم النظام بطاقات SIM متعددة وصناديق SIM لتحويل المكالمات الدولية إلى مكالمات محلية دون إذن سليم.

- تم الإبلاغ عنه من قبل الوحدة الذكية الرقمية بسبب أنماط غير عادية لحركة المكالمات والاستخدام غير القانوني المحتمل.

التحويل إلى المكتب المركزي للتحقيقات (CBI)

- تم تسجيل القضية في البداية من قبل شرطة بيهار، ولكن بسبب خطورتها والصلات المشتبه بها بالجرائم الإلكترونية، تم نقلها إلى المكتب المركزي للتحقيقات — الجهة الفيدرالية الرئيسية للتحقيقات في الهند — بعد إخطار حكومي.

- يشير مشاركة المكتب المركزي للتحقيقات إلى مخاوف من أن مقسم VoIP كان أكثر من مجرد احتيال محلي؛ فقد يكون جزءًا من شبكات جرائم إلكترونية عبر وطنية أكبر.

الصلات المشتبه بها بشبكات الاحتيال

- يُشكك المسؤولون في أن نظام VoIP غير القانوني كان يُستخدم لدعم جرائم إلكترونية واسعة النطاق، وربما تشمل التصيد الإلكتروني والاحتيال ومخططات ابتزاز اجتماعية.

- يعتقد المحققون أن المحتالين استخدموا المقسم لإخفاء مصدر المكالمات وتنسيق عمليات احتيال عبر المناطق.

بطاقات الاتصالات والتوزيع

- يُزعم أن التحقيق تعقب بعض بطاقات SIM المستخدمة في هذا النظام إلى عمليات شراء احتيالية عبر مشغلي نقاط البيع في أجزاء أخرى من البلاد.

- وهذا يسلط الضوء ليس فقط على إساءة استخدام التقنية، بل أيضًا على توزيع غير قانوني محتمل لموارد الاتصالات.

هذا المزيج من الاحتيال على الاتصالات وتسهيل الجرائم الإلكترونية والخطأ المنظم هو سبب اعتبار المكتب المركزي للتحقيقات هذا أكثر من مجرد انتهاك اتصالات محلي.

5. النمط الأوسع: احتيال صندوق SIM وVoIP في جميع أنحاء الهند

مقسم VoIP بيهار هذا ليس حادثًا منعزلًا. يتم التحقيق في حالات مماثلة في جميع أنحاء البلاد، مما يظهر نمطًا مستمرًا من الاحتيال على الاتصالات والجرائم الإلكترونية التي تشمل تقنية VoIP وصناديق SIM. وتشمل الأمثلة من التقارير الأخيرة:

أ. شبكات صندوق SIM كبيرة عبر المدن

قامت الشرطة في دلهي بتفكيك عصابات تستخدم تقنية صندوق SIM لتوجيه المكالمات وابتزاز الضحايا بعمليات احتيال «الاعتقال الرقمي» عن طريق انتحال هوية موظفي فرقة مكافحة الإرهاب. (sentinelassam.com)

ب. عصابات دولية

قامت عصابة عبر وطنية تعمل من بلدان مثل كمبوديا بإعادة توجيه المكالمات إلى الهند لعمليات احتيال عقابية، مع التركيز على الإكراه النفسي لاستخراج الأموال من الضحايا.

ج. شبكات بطاقات SIM المستخدمة للاحتيال بالجملة

في حالات أخرى، حصلت مجموعات مجرمون إلكترونيون على عشرات الآلاف من بطاقات SIM بشكل احتيالي لإرسال رسائل بالجملة لعمليات احتيال مثل التصيد الإلكتروني أو عروض استثمار وهمية — والتي غالبًا ما تُوجه عبر بوابات اتصالات غير قانونية.

د. بوابات غير قانونية تتجاوز بنية تحتية الاتصالات

في ولايات أخرى مثل أوتار براديش وكارناتاكا، كشفت الشرطة عن بوابات غير قانونية توفر وصولاً غير مراقب للمكالمات الدولية المتنكرة كمكالمات محلية. (ThePrint)

هـ. الجهود الوطنية لمواجهة الاحتيال

فرضت هيئات تنظيمية مثل الهيئة التنظيمية للاتصالات في الهند (TRAI) أيضًا تغييرات في سلسلة الأرقام (مثل أرقام «1600») لجعل المكالمات الرسمية أسهل في التعرف وتقليل حوادث الاحتيال. (Business Standard)

معًا، تُظهر هذه الحوادث أن احتيال VoIP وصندوق SIM ليس مشكلة ضئيلة — بل هو قضية اتصالات وجرائم إلكترونية وطنية لها آثار مالية وأمنية.

6. لماذا يهم هذا التحقيق

هناك عدة أسباب تجعل تحقيق المكتب المركزي للتحقيقات في مقسم VoIP غير قانوني مهمًا:

أ. حماية المواطنين

أدت عمليات الاحتيال المعززة بواسطة VoIP مثل «الاعتقال الرقمي» والتصيد الإلكتروني إلى استنزاف مليارات الروبية من الضحايا وتسبب في ضغوط نفسية. يساعد الإنفاذ القوي على ردع المحتالين.

ب. تأمين بنية تحتية الاتصالات

تعد شبكات الاتصالات حيوية للبنية التحتية الوطنية. تقوض البوابات غير القانونية التنظيمات، وتضر شركات الاتصالات ماليًا، وتضعف سلامة شبكات الاتصال.

ج. شبكات الجريمة الدولية

تشير الطبيعة عبر الحدود للعديد من عمليات صندوق SIM إلى التنسيق مع مجموعات إجرامية دولية. يساعد التحقيق في هذه العمليات على بناء آليات أفضل للتعاون العالمي.

د. تعزيز إنفاذ القانون

يعكس مشاركة المكتب المركزي للتحقيقات المتزايدة إدراكًا أوسع بأن الجرائم الإلكترونية والاحتيال على الاتصالات تتطلب خبرة متخصصة وسلطة فيدرالية للتحقيق بشكل شامل.

7. كيف تسهل مخططات VoIP غير القانونية عمليات الاحتيال

لتقدير كيفية عمل هذا الاحتيال على الاتصالات عمليًا، من المفيد فهم عمليات الاحتيال الشائعة التي تستفيد من مقسمات VoIP غير القانونية:

أ. عمليات احتيال بالاعتقال الرقمي

في هذا المخطط، يتظاهر المتصلون بأنهم من جهات إنفاذ القانون أو الوكالات الحكومية، ويدعون أن الضحية متورطة في جريمة، ويجبرونها على تحويل الأموال لـ «حل» المشكلة. غالبًا ما تستخدم هذه المكالمات أنظمة VoIP لتزوير الأرقام المحلية والتهرب من التتبع.

ب. التصيد الإلكتروني والاحتيال بالاستثمار

يتصل المحتالون بمئات أو آلاف الأشخاص عبر شبكات مدعومة بـ VoIP للترويج لقروض وهمية أو استثمارات أو خدمات مالية، وجمع المعلومات الشخصية والمصرفية.

ج. انتحال هوية البنوك والجهات الرسمية

غالبًا ما يدعي المجرمون الإلكترونيون أنهم من البنوك أو منظمي الاتصالات (مثل TRAI) أو الهيئات المالية لخداع الأشخاص لمشاركة رموز OTP أو بيانات تسجيل دخول حساسة، والتي تُستخدم بعد ذلك للسرقة. (Business Standard)

د. الرسائل النصية بالجملة والتصيد الإلكتروني

لا تقوم بعض الشبكات بإجراء المكالمات فقط — بل ترسل ملايين الرسائل النصية بالجملة المستخدمة في حملات تصيد إلكتروني منسقة. وغالبًا ما ترتبط هذه الرسائل بشبكات مكالمات VoIP للاتصال المتابع.

في جميع هذه عمليات الاحتيال، تساعد مقسمات VoIP غير القانونية المجرمين على العمل على نطاق واسع وتجنب الاكتشاف عن طريق توجيه الحركة عبر بوابات غير مصرح بها.

8. إنفاذ القانون والخطوات التالية

من المحتمل أن يتضمن تحقيق المكتب المركزي للتحقيقات عدة تقنيات تحقيق:

- تتبع حركة المكالمات وأنماط استخدام بطاقات SIM

- مقابلات مع موظفي الاتصالات وموزعي بطاقات SIM

- التنسيق مع جهات مثل وزارة الاتصالات والهيئة التنظيمية للاتصالات وجهات إنفاذ القانون الدولية

- مصادرة المعدات والخوادم وصناديق SIM والأدلة الرقمية

بشكل عام، يعد هذا الحمل جزءًا من اتجاه أوسع حيث تأخذ السلطات الهندية الجرائم الإلكترونية والاحتيال على الاتصالات على محمل الجد، وتعزز الملاحقات القضائية، وتحاول إغلاق الشبكات بأكملها بدلاً من الأفراد المنفردين.

الخلاصة

مقسم VoIP غير القانوني قيد التحقيق حالياً من قبل المكتب المركزي للتحقيقات ليس مجرد انتهاك تقني لاتصالات — بل هو بنية تحتية إجرامية معقدة مكنت من الاحتيال على نطاق واسع، وإخفاء مصادر المكالمات، وتقويض الضمانات التنظيمية. وبسبب طريقة تلاعب تقنية VoIP، تمكن المحتالون من إخفاء أنشطتهم، والتهرب من الاكتشاف، وإجراء عمليات احتيال مستهدفة جماعية أضرت آلاف الضحايا ماليًا ونفسيًا.

تحاول الآن جهات إنفاذ القانون الهندية، بما في ذلك المكتب المركزي للتحقيقات، تفكيك هذه الشبكة، وجمع الأدلة، ومحاسبة المسؤولين &mdash> بما في ذلك الصلات المحتملة مع عصابات جرائم إلكترونية دولية أكبر استغلت الثغرات في أنظمة الاتصالات.

إذا كنت ترغب في إلقاء نظرة أعمق على كيف تعمل تقنية الاحتيال عبر VoIP أو ما هي العقوبات القانونية المطبقة في الهند لهذه الجرائم، فقط أخبرني!

English

English Deutsch

Deutsch 한국어

한국어 Русский

Русский Français

Français 日本語

日本語 لالعربية

لالعربية हिन्दी

हिन्दी Español

Español Português

Português 繁体中文

繁体中文 简体中文

简体中文